Windows 10 имеет встроенный инструмент шифрования дисков, который может быть использован для защиты логических разделов и съемных носителей. Называется он BitLocker. При шифровании диска вам нужно будет создать пароль, — если вы его потеряете, восстановить доступ к данным будет более чем проблематично. Но с проблемами доступа вы можете столкнуться не только при потере ключей или ошибке в процессе шифрования.

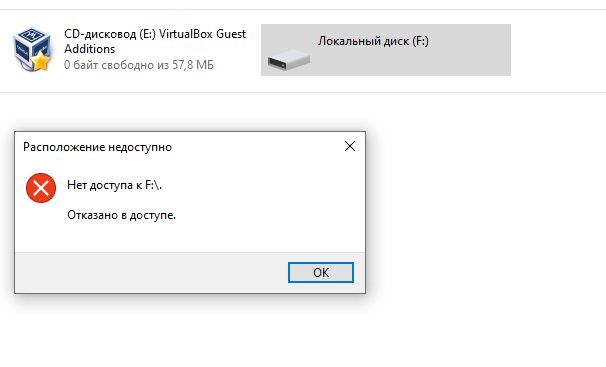

Но и при банальном повреждении файловой структуры, вызванном, к примеру, внезапным отключением питания. В этом случае вы получите ошибку доступа к диску, даже введя правильный пароль.

Проверить диск на ошибки с помощью Chkdsk не получится, так как утилита выдаст сообщение, что не работает с дисками RAW.

Хорошо, что в Microsoft предусмотрели подобный сценарий и включили в состав системы такую тулзу как BitLocker Repair Tool. Это небольшой консольный инструмент, специально предназначенный для копирования данных с поврежденных дисков, зашифрованных BitLocker. Но чтобы данные были успешно восстановлены, должно быть соблюдено как минимум одно из трех условий:

- Наличие созданного вами пароля BitLocker.

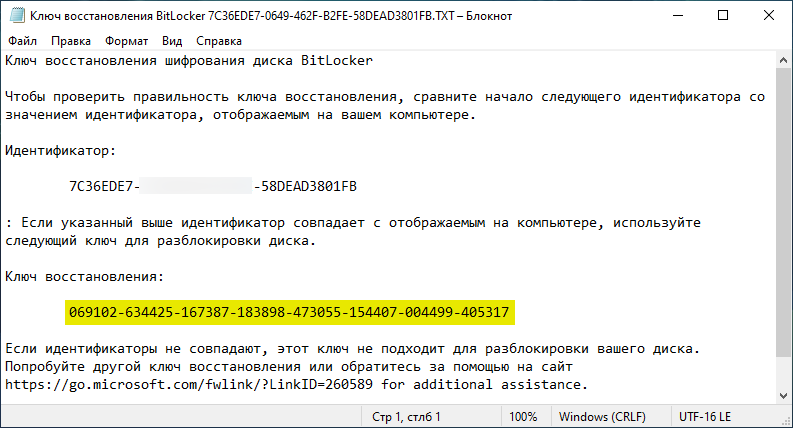

- Наличие ключа восстановления, который создает система, предлагая сохранить его на внешнем диске.

- Наличие Startup Key — ключа на съемном носителе, позволяющего дешифровывать диск без ввода пользовательского пароля.

Также вам понадобится диск (именно диск, а не раздел) объемом не меньше, чем зашифрованный, — на него будет произведено восстановление данных с повреждённого шифрованного диска или тома.

Диск для восстановления должен быть пустым, так как во время процедуры все данные с него будут удалены.

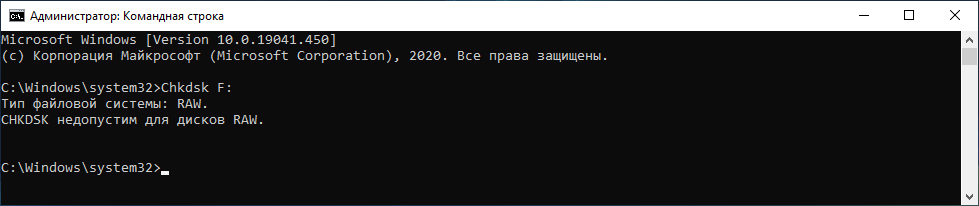

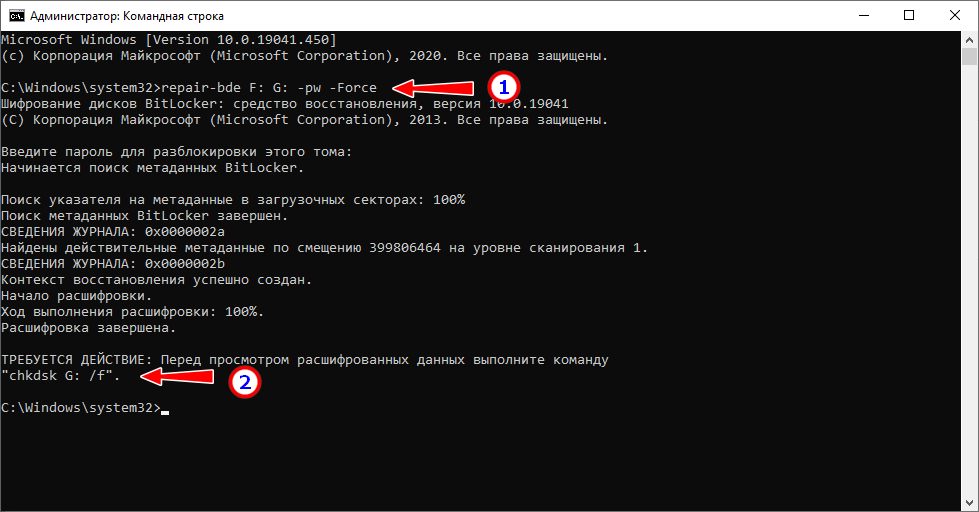

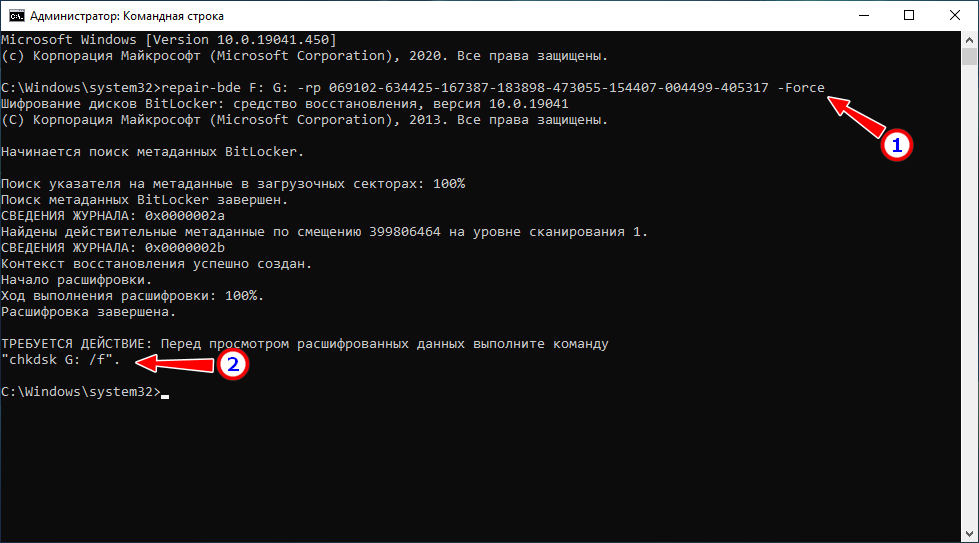

Итак, запустите от имени администратора командную строку и выполните в ней такую команду:

repair-bde F: G: -pw –Force

repair-bde — это название интегрированной утилиты, F — буква зашифрованного битлокером диска, а G — буква диска, на который будет произведено копирование данных. Утилита тут же запросит пароль BitLocker, введите его вручную. Обратите внимание, что строка ввода будет оставаться пустой, как в Linux при вводе пароля sudo и это нормально.

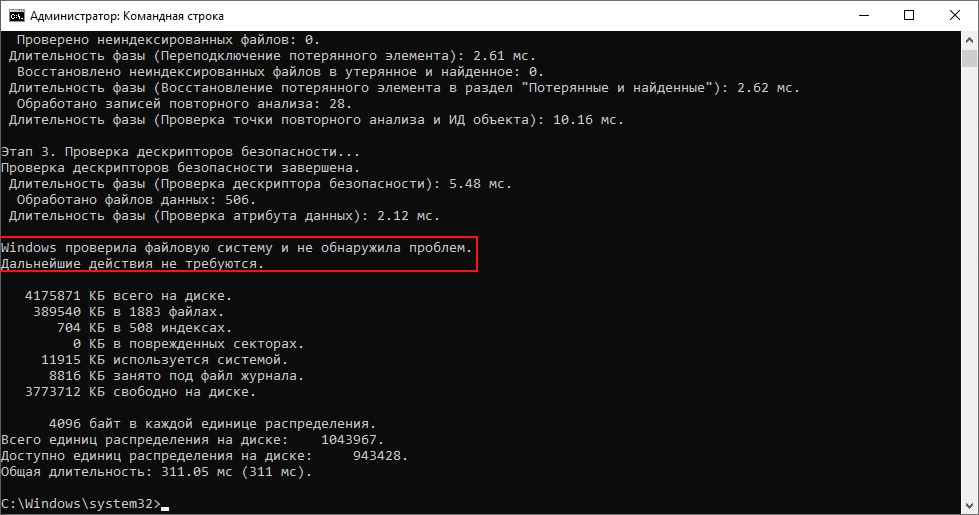

Если пароль окажется верен, начнется процедура поиска метаинформации и расшифровки данных на указанный диск. По завершении процедуры утилита попросит вас выполнить стандартную проверку диска со скопированными на него файлами командой Chkdsk G: /f.

Открыв командой диск G, вы обнаружите на нём все свои файлы, но уже, естественно, расшифрованные.

Зашифрованный диск или том следует отформатировать или очистить его командой clean в Diskpart, после чего вы сможете снова получить к нему доступ.

Если нет пароля, но есть ключ восстановления

В данном случае процедура восстановления практически ничем не отличается, только вместо параметра –pw нужно указать –rp и добавить в команду ключ восстановления,

вот так:

repair-bde F: G: -rp 7C36EDE7-0649-462F-B2FE-58DEAD3801FB –Force

По завершении процедуры не забудьте проверить диск с восстановленными на него данными командой Chkdsk G: /f. Наконец, если ключ шифрования был сохранен на флешку, например, при шифровании системного тома, вместо –rp задается –rk и указывается путь к файлу ключа, вот так:

repair-bde F: G: -rk I:/XXX-XXX-XXX.BEK –Force

Название XXX-XXX-XXX дано чисто для примера, настоящее имя BEK-файла имеет 32 символа. По завершении процедуры копирования расшифрованных данных производится проверка содержащего их диска командой уже знакомой командой Chkdsk G: /f.

Добавить комментарий